2.2. Электронные системы ограничения доступа

Надежно запертая и закрытая дверь - основа безопасности. Если это малопосещаемый кабинет, то хороший механический замок избавит вас от проблем. Однако при частом перемещении большого количества людей из одного помещения в другое постоянно приходится пользоваться ключами или запоминать несколько кодов и набирать их на клавиатуре, что чрезвычайно затрудняет поддержание режима безопасности на должном уровне. В таких случаях для обеспечения безопасности необходим автоматизированный контроль доступа. Эта мера позволяет предотвратить воровство, саботаж, промышленный шпионаж, умышленное повреждение имущества и создает барьер для любопытных.

Контроль доступа осуществляется с помощью электронных устройств, называемых системами ограничения доступа. Работа этих систем основана на использовании электронных, магнитных и других идентификационных карточек или ключей и считывателей, обеспечивающих высокий уровень секретности. Для участков, к которым предъявляются повышенные требования безопасности, считыватели дополнительно оснащаются электронными устройствами набора персонального кода. Эти системы позволяют осуществлять охранные функции, разграничение доступа в помещение по времени, регистрацию проходов сотрудников с указанием даты, времени и направления прохода. Предусматривается возможность формирования и контроля базы данных пользователей системы на персональном компьютере.

2. 2. 3. Модуль электронной проходной регистратора комплекса "Менуэт".

2.2.3. Модуль электронной проходной-регистратора комплекса «Менуэт»

Электронная проходная-регистратор предназначена для установки при входе на объект или в местах массового прохода персонала для пропуска его на объект и регистрации.

Устройство представляет собой специализированный контроллер, управление которым осуществляется компьютеризированным комплексом управления доступом "Менуэт".

Электронный регистратор позволяет по идентификационным карточкам автоматически контролировать посещаемость, выявлять опоздавших, не вышедших на работу лиц, производить учет рабочего времени. Этот же регистратор сообщает службе безопасности о лицах, не вышедших из здания по окончании рабочего дня, о нарушителях режима охраны, сохраняет информацию о посещении пользователями помещений.

Регистратор устанавливается на пути массового прохода персонала и выполняет следующие функции:

> разрешение прохода пользователям, имеющим зарегистрированные идентификационные карточки;

> автоматическую регистрацию пользователей с указанием даты, времени, направления прохода;

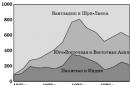

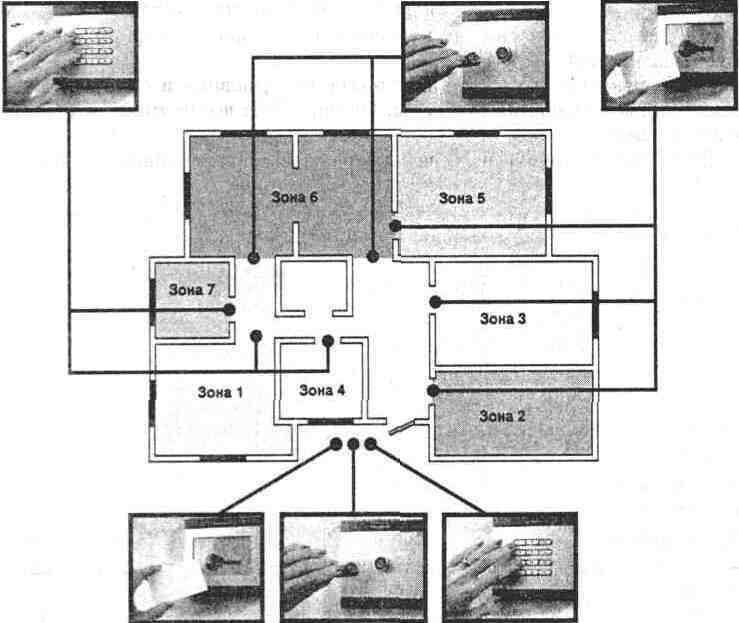

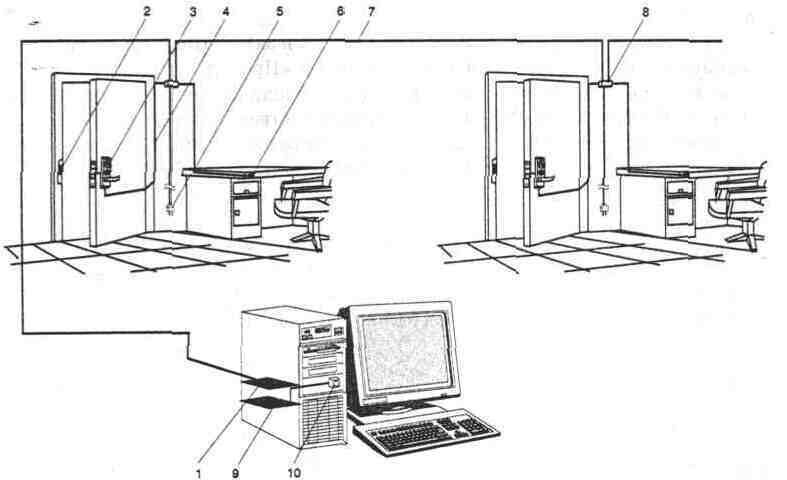

Рис. 2. 12. Состав системы электронной проходной-регистратора и варианты ее применения

> централизованное разграничение доступа пользователей по спискам, ут вержденным администратором;

> - ведение протоколов несанкционированных действий пользователей с ука занием даты и времени нарушений;

> управление электромеханическим замком или турникетом;

> организация проходов в тамбур-шлюзах.

Состав системы электронной проходной-регистратора и варианты ее применения показаны на рис. 2. 12.

Регистратор может работать в автономном режиме, без компьютера, накапливая данные в своей памяти. При включении компьютера и загрузке программного обеспечения данные из памяти регистратора автоматически считываются в память компьютера для последующей обработки.

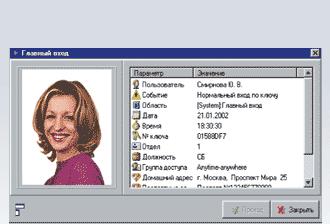

При функционировании системы под управлением компьютера информация о проходе персонала передается и обрабатывается в реальном масштабе времени. При этом на экран монитора администратора безопасности выводится информация о проходящем сотруднике.

Регистратор можно использовать в четырех вариантах: в виде двух миниатюрных считывателей; в виде электронного дверного замка; в виде проходной с турникетом или тамбур-шлюза.

Рис. 2.12. Состав системы электронной проходной-регистратора и варианты ее применения

Изображение:

2. 2. 4. Системы контроля доступа серии PERCo-MS-1000.

2.2.4. Системы контроля доступа серии PERCo-MS-1000

Системы контроля доступа серии PERCo-MS-1000 с использованием пластиковых карточек вместо ключей и пропусков предназначены для решения задач обеспечения безопасности и дисциплины. Системы этой серии являются оптимальным выбором, если задачи рациональной организации труда выходят за рамки простого ограничения доступа и необходимо:

> определить для сотрудников не только помещения, в которые разрешен доступ, но и время, в которое этот доступ можно осуществить;

> иметь информацию о том, что происходит в помещениях или на территории;

> обеспечить выполнение охранных функций.

Системы эффективны при установке на входе в различные учреждения, начиная с оборудования наружной двери небольшого офиса и до оснащения проходной предприятия. Они устанавливаются также на двери кабинетов и других внутренних помещений офисов, банков, учреждений, предприятий.

При оборудовании входных дверей и проходных особого внимания заслуживает то, что, помимо защиты от посторонних, имеется возможность контроля за соблюдением трудовой дисциплины.

При установке на дверях кабинетов и других внутренних помещений, помимо удобства пользования и престижного внешнего вида, большое значение приобретает возможность постановки помещения на охрану с помощью карточки и получение информации о последних событиях (например, кто последним входил в данное помещение, ставил/снимал его с охраны и т. д.).

При оборудовании системами серии 1000 нескольких объектов сотрудники могут проходить на различные объекты, используя одну и ту же карту.

Характеристика систем серии 1000

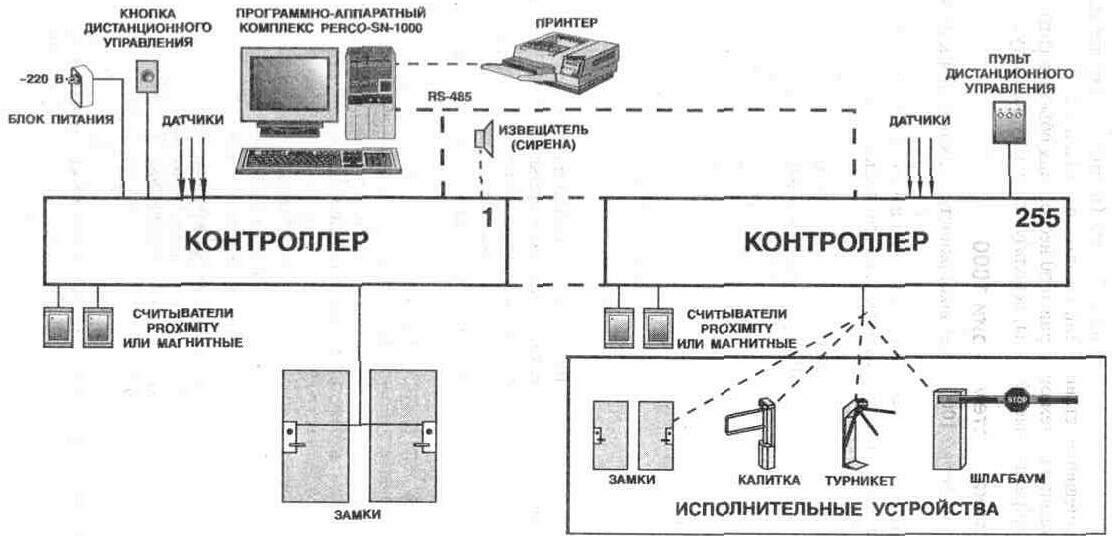

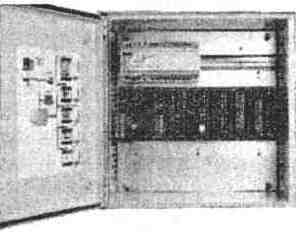

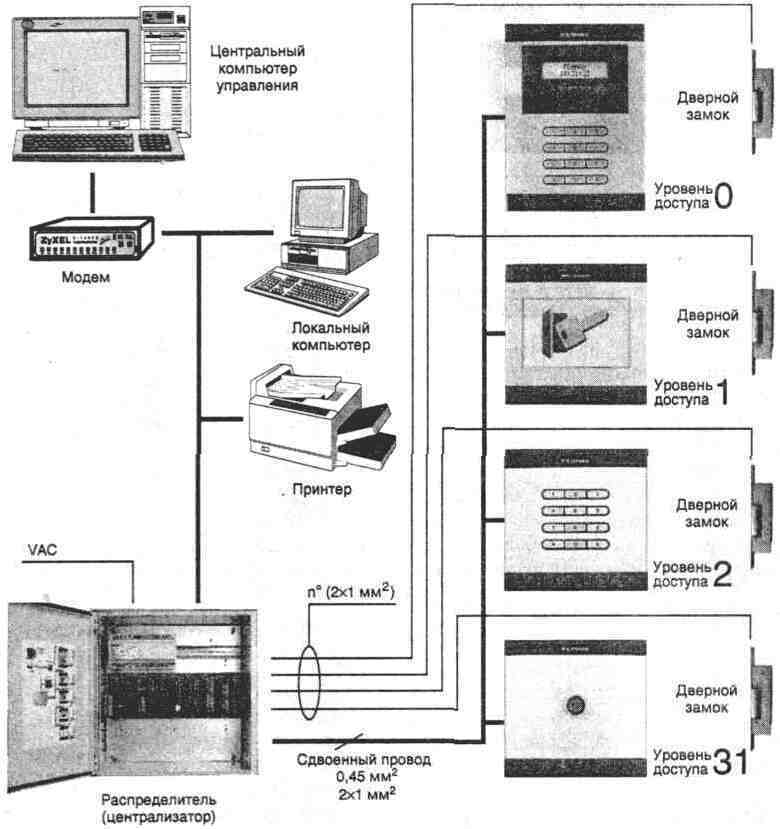

Любая система серии 1000 имеет возможность подключения к персональному компьютеру (ПК), что упрощает работу с ней и предоставляет пользователю дополнительные возможности. При оснащении нескольких помещений системами серии 1000 можно объединить системы в сеть, подключив их к одному компьютеру (рис. 2. 13).

Следует отметить, что все возможности систем по разграничению доступа и выполнению охранных функций могут быть реализованы и без ПК. Это чрезвычайно удобно в случаях, когда компьютер расположен далеко или не предполагается к использованию в целях контроля доступа.

Кроме того, достоинствами систем серии 1000 являются:

> широкий выбор моделей, различных по цене, что позволяет оптимизировать затраты на оборудование объекта;

> легкость и низкая стоимость монтажа систем;

> простота демонтажа и переустановки систем при переезде или изменении

назначения помещения.

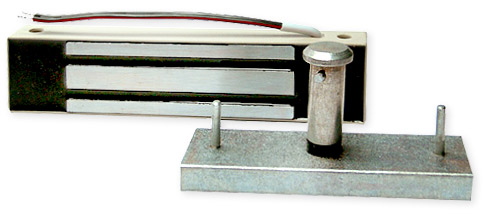

В качестве исполнительных устройств в системах серии PERCo-MS-1000 используются электромеханические замки, турникеты, ворота, шлагбаумы и т. п. При организации линий контроля в качестве исполнительных устройств используются различные датчики.

Для идентификации пользователей используются бесконтактные или магнитные карты доступа.

Системы решают следующие задачи.

1. Разграничение доступа на объект:

> список сотрудников, имеющих право доступа на объект, устанавливается и может быть оперативно изменен ответственным лицом;

> имеется возможность указать, в какое именно время сотруднику разрешено входить в помещение или на территорию предприятия;

> для руководителей, ответственных лиц и охраны может быть разрешен проход в любое время («свободный доступ»);

> все события, в том числе входы/выходы сотрудников, запоминаются системой. Впоследствии эта информация может быть просмотрена, например, с целью контроля за соблюдением дисциплины (кто, когда пришел/ушел и пр.).

2. Охрана.

> в системах имеется специальный режим «Охрана». Ставить с помощью карточек помещение на охрану, снимать его с охраны могут только сотрудники с определенным уровнем доступа. Это позволяет

Рис. 2.13. Система контроля доступа серии PERCo-MS-1000

> разделить персонал на две (по уровню предоставляемого доступа) иерархические группы;

> в режиме «Охрана» в случае нештатных ситуаций система выдает сигнал тревоги;

> все тревоги, факты постановки/снятия помещения с охраны запоминаются системой и впоследствии могут быть просмотрены. Это позволяет осуществлять контроль в целях обеспечения безопасности.

Выбор модели системы серии PERCo-MS-1000

Система PERCo-MS-1103KD необходима для осуществления полного контроля за доступом в помещения с получением информации о том, кто и когда в него входил и выходил, без использования компьютера.

Контроллер этой модели имеет клавиатуру и дисплей, которые удобно использовать для занесения в систему и последующей корректировки списков сотрудников, имеющих право доступа в помещение, а также для просмотра информации о последних событиях. Системой можно оборудовать одну дверь с контролем входа или входа/выхода либо две двери с контролем входа. Система оснащена встроенными сиреной и аккумулятором. При необходимости ее можно подключить к компьютеру и объединить с другими системами серии 1000.

Применение системы PERCo-MS-1102 со встроенными аккумулятором и сиреной, но без клавиатуры и дисплея, является более дешевым вариантом при тех же функциональных возможностях, если планируется сразу подключить систему к компьютеру или объединить несколько систем в сеть.

PERCo-MS-1101 является еще более оптимальным и дешевым вариантом, если нет опасности пропадания сетевого питания и не нужна встроенная сирена.

PERCo-MS-1203KD с клавиатурой и дисплеем необходима для оборудования проходной с турникетом и организации контроля за перемещением персонала без использования компьютера. Эта универсальная мощная система также позволяет управлять шлагбаумом, воротами и другими исполнительными механизмами. При необходимости ее можно подключить к компьютеру и объединить в сеть с другими системами серии 1000.

Применение модели PERCo-MS-1201 без клавиатуры и дисплея будет более дешевым вариантом, если планируется сразу подключить систему к компьютеру или объединить в сеть с другими системами серии 1000.

Объединение систем серии PERCo-MS-1000

Для обеспечения дополнительного удобства эксплуатации систем контроля доступа серии 1000, их можно объединить в сеть, подключив к одному компьютеру.

Объединение систем предоставляет дополнительные возможности:

> централизованно формировать и редактировать списки сотрудников для каждого объекта;

> централизованно изменять установки систем, например время звучания сирены;

> - централизованно изменять режимы работы объектов, например ставить/снимать помещения с охраны.

Особенно это важно в случае, если на предприятии большое число объектов оборудовано такими системами.

К достоинствам объединения систем серии PERCo-MS-1000 в сеть следует отнести:

> единый принцип работы с системами различных моделей;

> легкость добавления к сети новых систем и увеличения числа контролируемых объектов;

> простое в использовании рускоязычное программное обеспечение.

Все это позволяет создавать и совершенствовать систему управления доступом, отвечающую потребностям конкретной организации.

Рис. 2.13. Система контроля доступа серии PERCo-MS-1000

Изображение:

2. 2. 5. Электронная система ограничения доступа Magikey.

2.2.5. Электронная система ограничения доступа Magikey

Электронная система ограничения доступа Magikey

известной итальянской фирмы Urmet Domus S. p. A. позволяет ограничивать доступ в помещения офиса, предприятия, в жилое помещение. Она позволяет управлять одним и более электромеханическими замками без использования механических ключей. Для открытия дверей используется идентификационный электронный ключ или карточка, которые прикладываются к наружной панели считывателя.

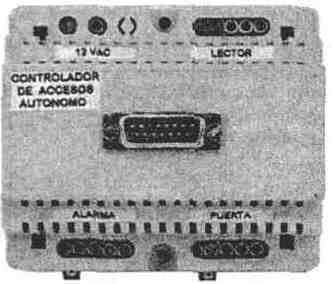

Рис. 2.

14.

Комплект оборудования Magickey, совмещенный с домофонной системой.

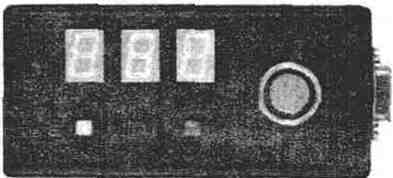

Рис.2. 15. Варианты использования системы Magickey

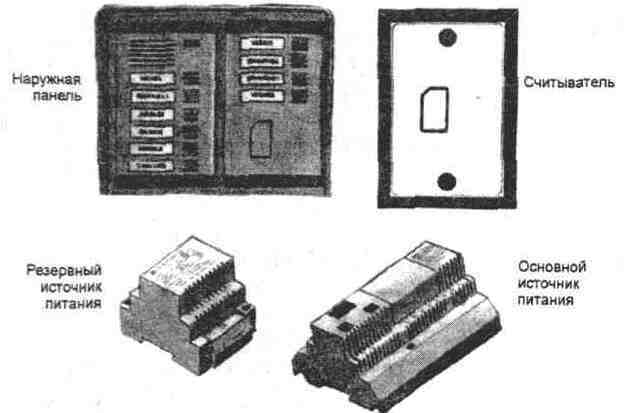

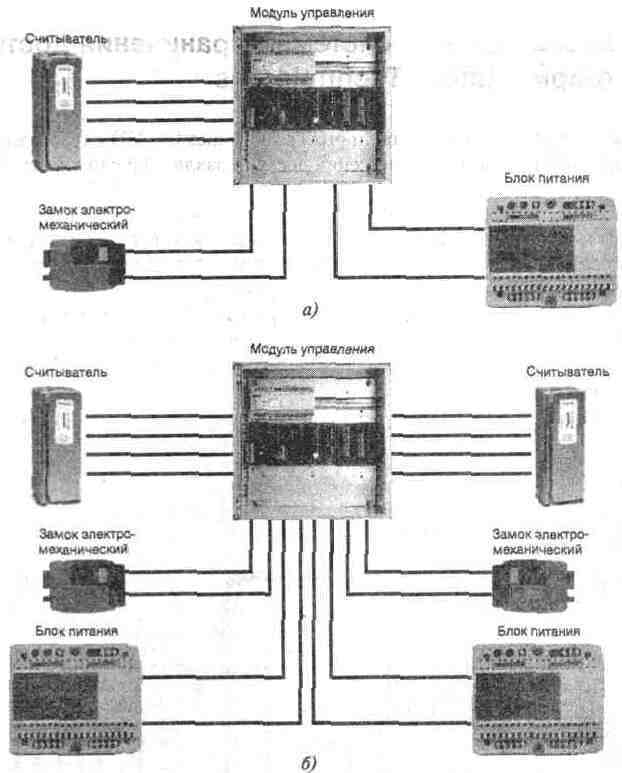

Система состоит из следующих элементов: считывателя, модуля управления, блока питания и электромеханического замка

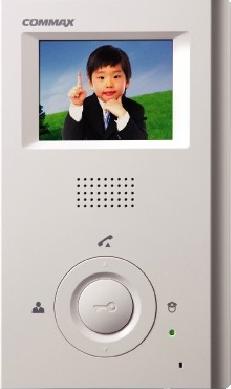

Устройство Magikey может использоваться совместно с аудио- или видео-домофонной системой ограничения доступа. Модуль управления может работать с четырьмя наружными считывателями и четырьмя замками. В памяти модуля управления хранится до 511 кодов ключей. Комплект оборудования Magickey, совмещенный с домофонной системой, представлен на рис. 2. 14, а варианты

использования системы - на рис. 2. 15.

Фирма-производитель гарантирует качество этого оборудования в соответствии

со стандартом ЕЭС и национальным стандартом Италии, а также соответствие стандартам Российской Федерации.

Рис. 2.14. Комплект оборудования Magickey, совмещенный с домофонной системой.

Изображение:

Рис.2.15. Варианты использования системы Magickey

Изображение:

2. 2. 6. Бесконтактные системы ограничения доступа фирмы Impro Technologies.

2.2.6. Бесконтактные системы ограничения доступа фирмы Impro Technologies

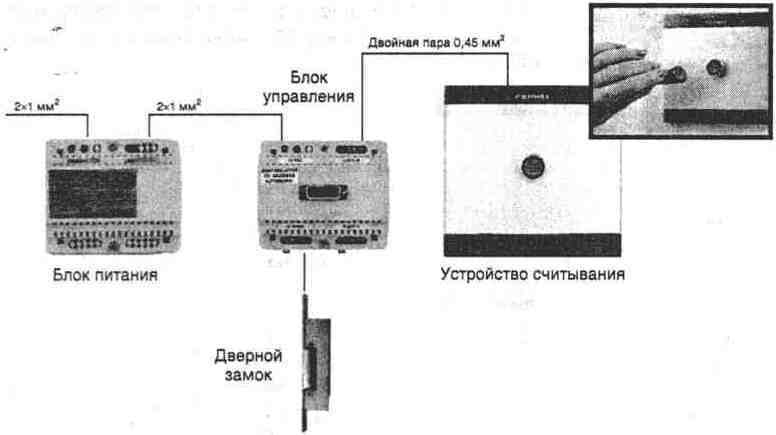

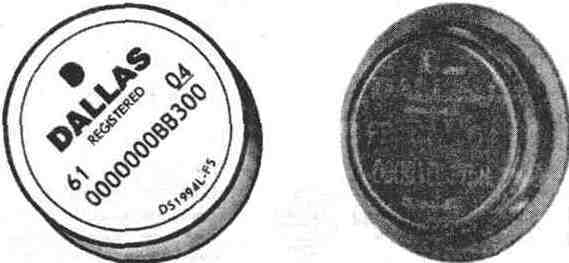

Приборы и устройства фирмы Impro Technologies (ЮАР) служат для создания бесконтактных систем ограничения доступа различной сложности. Для автоматического управления исполнительным механизмом (электрозащелкой, электрозамком, турникетом, шлагбаумом и т. п.) в приборах предусмотрен силовой выход на который при приближении к считывателю специального зарегистрированного кодового ключа, выполненного в виде жетона (рис. 2. 16) или пластиковой карточки, подается управляющее напряжение.

Принцип работы считывателя заключается в следующем. Он непрерывно излучает электромагнитные колебания, которые наводят ЭДС в катушке кодового ключа. Благодаря этому обеспечивается питание встроенной в ключ микросхемы, которая, в свою очередь, по определенному закону оказывает воздействие на излучаемое считывателем поле.

Кодовая последовательность, идентифицируемая считывателем, индивидуальна для каждого кодового ключа и имеет одну из 34 млрд. возможных комбинаций, что практически исключает ее подбор. Кодовые комбинации устанавливаются на заводе-изготовителе. Кодовый ключ имеет ударопрочный герметичный корпус с неограниченным сроком службы.

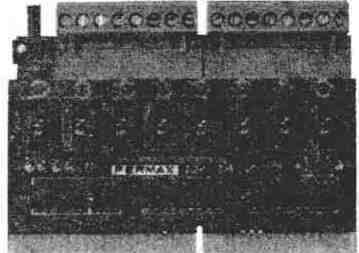

Рис. 2. 16. Внешний вид считывателей и жетонов фирмы Impro Technologies

Таким образом, если в памяти считывателя хранится код определенного кодового ключа, то при приближении последнего к считывателю код идентифицируется, что дает возможность владельцу этого ключа пройти через соответствующую дверь, проходную и т.п.

Кодовые ключи фирмы Impro Technologies выпускаются двух типов: круглый в виде жетона и в форме кредитной карточки. Они обладают уникальной совместимостью: один и тот же ключ может использоваться для разрешения прохода в помещениях, офисах, квартирах, дачах и т. д., оборудованных различными типами считывателей фирмы Impro Technologies.

С помощью описанной выше технологии можно организовать ограничение доступа не только для людей, но и для транспортных средств. Это достигается с помощью специальных кодовых ключей:

> VTP01RU078 - ключ с кнопкой, предназначенный для открывания ворот, шлагбаумов и т. п.;

> VTP02RU078 - ключ, монтируемый на автомобиле (питание+ 12 В);

> VTP03RU078 - ключ, монтируемый на автомобиле (питание+ 24 В);

> VTP04RU100 - ключ, монтируемый на автомобиле (питание+ 12... 24 В).

Так как считыватель излучает электромагнитные колебания, то он может быть установлен на внутренней поверхности стены, чем достигается скрытность системы и ее защищенность. Стена может быть выполнена из любого строительного материала, кроме металла. В случае, если стена, за которой устанавливается считыватель, оказывается слишком толстой или изготовлена из металла (содержит металлическую арматуру), считыватель может быть вынесен наружу на расстояние до 25 м от основного блока. Разновидности считывателей и их особенности приведены в табл. 2. 3.

Ввод и регистрация новых ключей и карточек, а также исключение их из списка осуществляется с помощью специальной мастер-карты. При подключении к считывателю принтера можно распечатать массив зарегистрированных

Таблица 2.3. Разновидности считывателей жетонов и их особенности

|

Тип считывателя |

Технические характеристики |

|

Считыватель в стандартном корпусе |

|

|

Считыватель во всепогодном, вандалостойком корпусе |

|

|

Считыватель в брызгозащитном, вандалостойком корпусе |

|

|

Считыватель в водозащитном, вандалостойком корпусе (с блоком настройки RPU02RU) |

|

|

Блок настройки для RPU01RU100 |

|

|

Считыватель в декоративном корпусе (под дерево) |

|

|

Считыватель с индикацией времени и даты |

|

|

Считыватель для установки в стандартной соединительной коробке диаметром 40 мм |

|

|

Считыватель для установки в стандартной соединительной коробке диаметром 50 мм |

кодов, а также список кодов, по которым осуществлялся проход в последнее время. Подключение к считывателю компьютера упрощает редактирование кодов ключей, а также позволяет осуществлять контроль конкретной двери с указанием даты и времени прохода.

Фирма Impro Technologies выпускает несколько разновидностей бесконтактных систем доступа. Состав этих систем и их назначение приведены в табл. 2. 4.

Таблица 2. 4. Бесконтактные системы ограничения доступа фирмы Impro Technologies

|

Тип системы |

Технические характеристики |

|

|

Считывание до 20 жетонов к управление одной дверью в одном направлении |

||

|

Считывание до 200 жетонов и управление одной дверью в одном направлении |

||

|

Считывание до 2000 жетонов и управление одной дверью в одном направлении |

||

|

Программное обеспечение (редактирование жетонов, изменение параметров, контроль помещений) |

||

|

Кабель длиной 1 м для подключения к компьютеру |

||

|

Контроллер открывания одной двери в одном направлении с помощью жетонов и клавиатуры; возможность подключения датчиков охранной сигнализации; выход на принтер |

||

|

Контроллер открывания одной двери в одном направлении с помощью жетонов и клавиатуры; возможность подключения датчиков охранной сигнализации; выход на принтер Программирование с клавиатуры или с компьютера |

||

|

Контроллер открывания одной двери в одном направлении с помощью жетонов и клавиатуры; возможность подключения датчиков охранной сигнализации; выход на принтер. Программирование с клавиатуры или с компьютера. Возможность подключения к компьютеру до 16 контроллеров (требуется модуль CV-02 RU-OM) |

||

|

Преобразователь интерфейса RS232/RS485 |

||

|

Считыватель до 2000 жетонов; управление с клавиатуры |

||

|

Локальный контроллер для управления 4 дверьми |

||

|

Сетевой контроллер (объединение до 16 контроллеров с возможностью управления 64 дверьми) |

||

|

Терминал с возможностью контроля прохода в обоих направлениях |

||

|

Терминал с возможностью контроля прохода в обоих направлениях; управление с клавиатуры |

||

|

Считыватель жетонов |

||

|

Считыватель жетонов; управление с клавиатуры |

||

Окончание таблицы 2. 4

|

Тип. системы |

Технические характеристики |

|

|

Программное обеспечение в комплекте с преобразователем интерфейса CV-02 RU-OM |

||

|

Сетевой контроллер (до 2000 жетонов) |

||

|

Сетевой контроллер (до 8000 жетонов) |

||

|

Сетевой терминал |

||

|

Сетевой коммуникатор (без возможности редактирования жетонов) |

||

|

Программное обеспечение (до 2000 жетонов) |

||

|

Программное обеспечение (до 8000 жетонов) |

||

|

Программное обеспечение (с использованием сетевых коммуникаторов) |

Рис. 2.16. Внешний вид считывателей и жетонов фирмы Impro Technologies

Изображение:

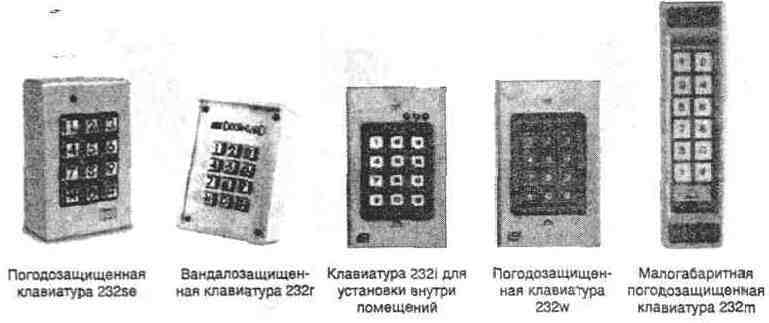

2. 2. 7. Системы ограничения доступа компании Fermax.

2. 2. 7. Системы ограничения доступа компании Fermax

Для систем ограничения доступа компания Fermax (Испания) производит оборудование двух типов: локальные системы и цифровые многозоновые системы.

В локальных системах ограничение доступа осуществляется с помощью считывающего устройства и ключа, по предъявлению которого и осуществляется непосредственный доступ. В качестве ключа могут быть использованы бесконтактная идентификационная карта, ключ-кнопка или цифровая клавиатура. Считыватели могут программироваться во время использования или заблаговременно. Они предназначены для открывания дверей, снабженных электронными замками. При отсутствии идентификации система формирует сигнал тревоги. Локальная система - это удобство и безопасность за сравнительно низкую цену.

Цифровые многозоновые системы включают в свой состав необходимое количество локальных систем и осуществляют их взаимодействие. Цифровые системы, кроме свойств локальных систем, обладают также такими возможностями, как определение неисправных зон, разграничение зон по времени, разрешение доступа и фиксирование времени, даты и кода доступа.

Локальная система на основе бесконтактных идентификационных карточек

Эта система предназначена для организации ограничения доступа в офисы, квартиры, гаражи и другие помещения. Она прочна, легка в установке, проста в использовании, что весьма немаловажно при ее монтаже в гимнастических залах, спортивных аренах, концертных залах и галереях, в частных клубах и в других местах, где необходимо осуществлять контроль доступа в помещение.

В состав локальной системы входят:

> бесконтактная идентификационная карточка;

> Считыватель;

> устройство для программирования;

> - источник питания;

> дверной электронный замок.

Бесконтактная идентификационная карточка по своим размерам напоминает кредитную, магнитную или таксофонную карточку (рис. 2. 17). Она не требует встроенного источника питания и проста в обслуживании.

Рис. 2. 17 Идентификационная бесконтактная карточка

Каждая карточка имеет уникальный код, предотвращающий возможность его копирования. Все карточки имеют узкую магнитную полоску для дополнительного применения. При необходимости карточка может находиться внутри бумажника - нет надобности вынимать ее, чтобы открыть дверь. Достаточно поднести бумажник к считывателю, который производит идентификацию карточки, на расстоянии до 8 см.

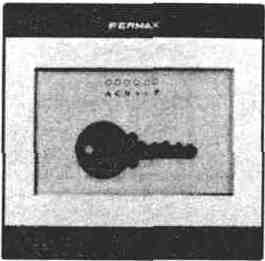

Считыватель состоит из считывающего устройства и контроллера, объединенных в одном корпусе (рис. 2. 18), и может устанавливаться как снаружи, так и внутри помещения.

Рис. 2. 18 Считыватель бесконтактных карточек

Корпус считывателя имеет ударопрочную конструкцию, предохраняющую устройство от постороннего вмешательства. Открывание двери сопровождается включением зеленого светодиода на передней панели считывателя и звуковым сигналом. Контроллер считывателя способен идентифицировать до 475 идентификационных карточек-ключей.

Устройство для программирования (программатор) карточек-ключей и контроллера считывателя (рис. 2. 19) не является обязательным для локальной

Рис. 2. 19 Программатор карточек-ключей и контроллера считывателя

Программатор используется только в том случае, когда необходимо запрограммировать новую идентификационную карточку-ключ или удалить из памяти контроллера считывателя код утерянной карточки.

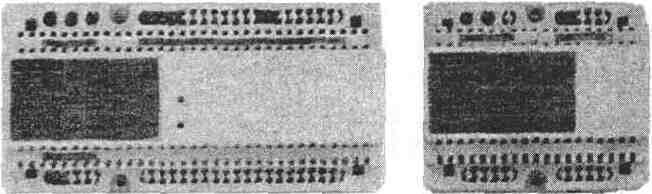

Для питания системы используются два типа источников питания (рис. 2. 20). Основной источник питания (справа на рисунке) рассчитан на ток нагрузки до 1, 5 А и постоянное напряжение 12 В. Его корпус выполнен из огнеупорного ударопрочного материала. Резервный источник питания имеет те же самые характеристики, что и основной. Он предназначен для питания системы при отключении основного источника и в автономном режиме работы системы обеспечивает не менее 400 срабатываний замка.

Рис. 2. 20. Источники питания локальной системы

Локальные системы компании Fermax работают с различными открывающими устройствами, например с автоматическими гаражными воротами или турникетами.

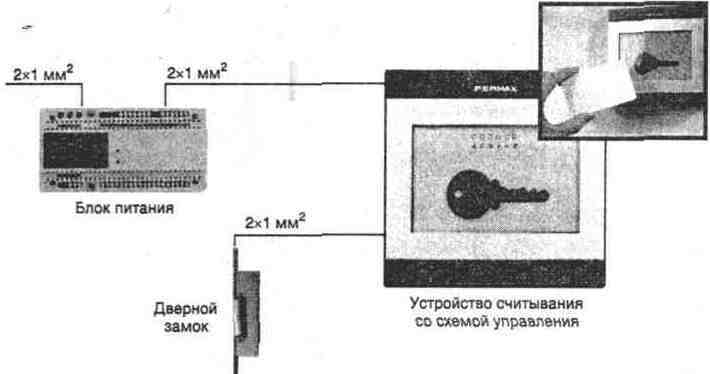

Схема подключения локальной системы представлена на рис. 2. 21. Основные характеристики локальной системы:

> обслуживает до 175 пользователей;

> имеет дистанционное управление замками с помощью кнопки;

> осуществляет управление открыванием дверей;

Рис. 2. 21.

> программируемое время разрешения доступа;

> исключает возможность копирования карточек;

> использует считыватель, пригодный для внутреннего и наружного приме нения, выполненный в ударопрочном и огнеупорном корпусе;

> позволяет считывать код карточки на расстоянии до 8 см.

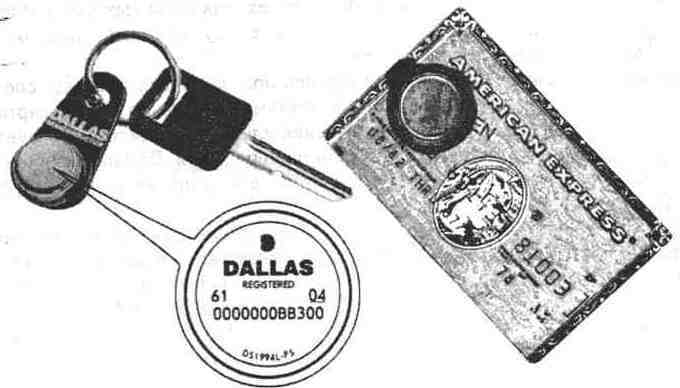

Локальная система с использованием технологии компании Dallas

Система предназначена для организации ограничения доступа в офисы, на стоянки или в лифты. Система активизируется, в отличие от описанной выше, только при контакте кодового ключа со считывателем.

Для организации системы ограничения доступа с использованием контактного кодового ключа необходимы следующие устройства:

> электронный кодовый ключ;

> контактный считыватель;

> контроллер;

> программатор;

> источник питания.

Электронный кодовый ключ выполнен по технологии компании Dallas. В ударопрочном и влагозащищенном корпусе, оформленном в виде брелка (рис. 2.22), содержатся литиевая батарейка и микросхема памяти с уникальным идентификационным кодом, защищенным от копирования,

Рис.2.22.

Электронный кодовый ключ

Контактный считыватель (рис. 2. 23) предназначен для считывания кода электронного кодового ключа. Он выполнен в виде платы, помещенной в высокопрочный металлический корпус.

Рис. 2.23 Контактный считыватель

Для открывания одной или нескольких дверей считыватели могут соединяться параллельно в единую систему. Управление системой может быть организовано по замкнутому циклу с помощью контроллера (рис. 2. 24). Коды ключей заносятся, хранятся в его памяти и используются для идентификации кодовых ключей пользователей. Система позволяет обслуживать до 680 кодовых ключей.

Рис. 2. 24 Контроллер для организации управления системой по замкнутому циклу

Программатор системы (рис. 2.25) выполнен в виде отдельного блока. Он предназначен для первоначального программирования и последующего обслуживания системы. Программирование контроллера может быть произведено вручную или с помощью персонального компьютера. Доступ к программатору осуществляется с помощью мастер-ключа, который входит в состав системы и не может быть подделан. Мастер-ключ выполняет функции, аналогичные мастер-картам.

Рис. 2.25

Программатор системы

Рис. 2.26. Схема подключения локальной системы

В данной локальной системе используются точно такие же источники питания, как и в рассмотренной выше.

Система может работать с различными запорными устройствами. Схема подключения локальной системы приведена на рис. 2. 26. Характеристики локальной системы, использующей технологию Dallas:

> обслуживает до 680 пользователей;

> проводное дистанционное управление дверьми с помощью кнопки;

> возможность параллельного подключения двух считывателей;

> осуществляет контроль за открыванием дверей с включением сигнала

> программируемые время разрешения доступа и длительность звучания

> проста в налаживании и установке;

> возможность ручного и автоматического программирования;

> обеспечивает доступ к программатору с помощью мастер-ключа;

> не позволяет копирование кодовых ключей;

> имеет возможность внешней и внутренней установки считывателей.

Локальная система с использованием устройства набора кода

Эта система предназначена для использования в коттеджах, дачах и других помещениях, где необходимо ограничивать доступ. Доступ осуществляется путем ввода с клавиатуры цифрового кода, который может состоять из 4-6 цифр. Открывание и закрывание замка двери сопровождается звуковым и световым

cигналами. При необходимости для повышения степени надежности системы возможно использование вторичного кода, набираемого после основного. Система включает в себя электронное устройство набора цифрового кода (клавиатуру), контроллер, источник питания и электронный дверной замок.

Устройство набора цифрового кода (рис. 2. 27) выполняет функцию считывания кодов нажимаемых клавиш и ввода их в контроллер, обеспечивающий идентификацию кодов пользователей и разрешение или ограничение доступа в помещение. Устройство набора кода выполнено на плате, помещенной в ударопрочный корпус, на внешней стороне которого размещаются клавиши клавиатуры.

Рис. 2. 27 Устройство набора цифрового кода

Два устройства набора цифрового кода могут подключаться параллельно при установке одного снаружи, а другого внутри помещения, или на разных входах в помещение. Каждое устройство позволяет вводить два кодовых слова, состоящих из 4 - 6 цифр каждое, и имеет два выхода для управления исполнительными устройствами и передачи сигнала тревоги на контроллер.

Контроллер (рис. 2. 28) предназначен для управления всей системой, обработки вводимых с клавиатуры кодов и их идентификации.

Рис.2.28 Контроллер системы

Контроллер выполнен на отдельной плате, размещенной в металлическом корпусе, и устанавливается - внутри охраняемого помещения. Для питания локальной системы также используются два вида источников питания: основной и резервный, их характеристики были приведены выше. Схема подключения системы представлена на рис. 2. 29

Рис. 2. 29. Схема подключения локальной системы

Основные характеристики локальной системы, использующей устройства набора кода:

> использование встроенной микропроцессорной системы;

> использование двух независимых временных зон;

> отображение программируемого кода по инициативе пользователя;

> параллельное подключение нескольких устройств набора кода;

> простой монтаж и настройка;

> установка клавиатуры внутри и (или) снаружи помещения.

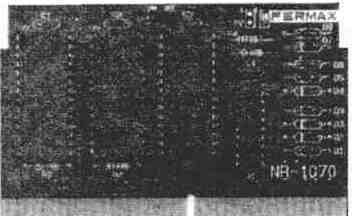

Цифровая многозоновая система ограничения доступа

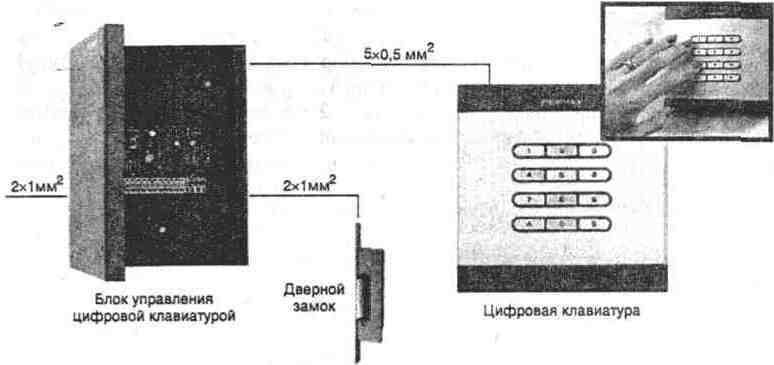

Когда контроль доступа необходимо осуществить в разных по значимости помещениях или в различное время суток, локальной системы становится недостаточно и возникает необходимость в использовании многозоновой цифровой системы. Центральный пульт многозоновой системы может управлять одновременно 32 локальными системами, при этом для идентификации могут применяться любые известные устройства ввода (считывания), используемые в простых локальных системах, как это показано на рис. 2. 30.

Периферийные устройства, такие как считыватели, клавиатуры, замки и т. п., могут использоваться в различных комбинациях и конфигурациях.

Цифровой контроллер делает возможным запись происшествий и событий, в том числе и выборочно, с целью дальнейшей их обработки. Он может наблюдать за различными тревожными датчиками и в случае их срабатывания действовать в соответствии с заложенной программой. Контроллер позволяет идентифицировать до 10 групп пользователей и обрабатывать поступающую информацию для каждой из групп в установленном формате: правильность доступа, день недели, временная зона (т. е. время, в течение которого разрешен доступ). Каждая

Рис. 2. 30. Многозоновая цифровая система

группа имеет свое имя и код для доступа в соответствующее помещение. Система поддерживает до 1020 пользователей. Для выполнения системой своих функций центральный пульт управления должен содержать следующие блоки и модули: центральный блок и источник питания, выходной модуль, модуль памяти, управляющий модуль, модуль сигнала тревоги.

Центральный пульт предназначен для объединения всех модулей управления с помощью процессорного устройства (CPU). Кроме CPU, блок содержит

Рис. 2. 31 Центральный пульт управления

интерфейсы считывателей, стабилизатор напряжения и источник резервного питания. Блок размещается в металлическом ударопрочном корпусе (рис. 2. 31) и устанавливается на стене.

Центральный пульт объединяет в себе все основные и сменные модули, необходимые для монтажа системы. Он управляет всеми этими модулями во время работы.

Выходной модуль предназначен для включения электронных дверных замков при поступлении на него сигнала разрешения доступа и номера двери. Модуль выполнен в виде отдельной платы (рис. 2. 32), на которой расположены 8 электронных реле и схема управления.

Рис. 2.32 Выходной модуль открывания дверей

Каждый выходной модуль позволяет управлять 8 дверными замками. В центральном блоке имеется возможность установки 4 таких модулей, что позволяет осуществлять доступ в 32 помещения.

Модуль памяти предназначен для записи, считывания и хранения служебной информации. Он выполнен на отдельной плате (рис. 2. 32), выпускаемой в зависимости от количества пользователей в двух модификациях: на 254 или на 1020 ячеек. В последних хранится информация следующего содержания: имя пользователя, номер группы и код доступа.

Рис. 2. 33 Модуль памяти

Источник питания предназначен для снабжения центрального пульта управления и периферийных устройств постоянным током до 4 А и напряжением+ 12 В, а также для преобразования входного переменного напряжения 80-270 В в напряжение+ 12 В и его стабилизации. Источник питания выполнен в ударопрочном огнеупорном корпусе (рис. 2. 34).

Рис. 2. 34 Источник питания

Рис. 2.35 Управляющий модуль

Програмирование системы удобно проводить с помощью клавиатурного считывателя с дисплеем. Если считыватели такого типа не используются в конфигурации системы или количество пользователей велико, а также для удобства программирования используется управляющий модуль, входящий в состав центрального пульта. Этот модуль позволяет выдавать на персональный компьютер обобщенную информацию, поступающую со считывателей: разрешение доступа, увеличение или уменьшение контролируемых входов, их модификацию и др.

При необходимости для регистрации происходящих событий в масштабе реального времени модулю может быть подключен принтер, а для передачи информации по каналам связи - модем.

Рис. 2.36 Модуль сигналов тревоги

Модуль сигналов тревоги предназначен для обработки тревожных сигналов, приходящих с датчиков различного типа. Он выполнен в виде отдельной платы со стандартным разъемом (рис. 2. 36).

Модуль сигнала тревоги обеспечивает функционирование системы, в которой используется центральный пульт с тремя зонами охраны (каждый центральный блок позволяет объединять до 4 модулей).

В цифровой многозоновой системе могут быть использованы считыватели различных типов, в том числе и те, что используются в локальных системах.

Считыватели идентификационных карточек (рис. 2. 37) позволяют использовать специальные идентификационные карточки с уникальным кодом, предотвращающим возможность его копирования.

Считывание идентификационного кода карточки осуществляется за время менее 1 с. Считыватель прост в использовании. Контактные считыватели, также как и в локальных системах, используют технологию компании Dallas (рис. 2. 38). Считывание кода происходит при касании считывателя кодовым ключом.

Рис. 2. 38 Контактный считыватель

Код, записанный в микросхеме памяти карточки, защищен от копирования. Устройство набора цифрового кода с дисплеем предназначено для считывания и отображения набираемых с помощью клавиатуры кодов и передачи их на центральный пульт, который обеспечивает разрешение доступа при вводе кодов, состоящих из 4-6 цифр и зарегистрированных в памяти контролера и системы (рис. 2.39).

Рис. 2.39 Устройство набора цифрового кода с дисплеем

На дисплее отображается текущее время и дата, которые фиксируются в памяти устройства при наборе кода и выводятся на принтер или компьютер вместе с кодом доступа.

Нажатие клавиш сопровождается тональным звуковым сигналом, а номер нажатой клавиши клавиатуры выводится на дисплей для контроля набора или коррекции кода. Устройство набора цифрового кода может быть использовано для программирования всей системы.

Электронное устройство набора кода, аналогичное используемым в локальных системах (рис. 2. 40), позволяет вводить код доступа нажатием от 4 до 6 цифр. Код может состоять из двух кодовых слов.

Рис. 2.40 Клавиатурный считыватель

Нажатие клавиш сопровождается звуковым тональным сигналом. В случае ввода неразрешенного кода выдается сигнал другой тональности. На рис. 2. 41 представлена схема использования цифровой многозоновой системы.

Соединение считывателей с центральным блоком осуществляется двухжильным проводом сечением не менее 0, 45 мм2, соединение центрального блока и дверных замков - двухжильным проводом сечением не менее 1 мм2.

Цифровая многозоновая система может быть использована совместно с видео- и аудиосистемами охраны, наблюдениями и ограничения доступа в любой конфигурации.

Рис. 2. 41. Схема использования цифровой многозоновой системы

Рис. 2.17 Идентификационная бесконтактная карточка

Изображение:

Рис. 2.18 Считыватель бесконтактных карточек

Изображение:

Рис. 2.19 Программатор карточек-ключей и контроллера считывателя

Изображение:

Рис. 2.20. Источники питания локальной системы

Изображение:

Рис. 2.21. Схема подключения локальной системы

Изображение:

Рис. 2.23 Контактный считыватель

Изображение:

Рис. 2.24 Контроллер для организации управления системой по замкнутому циклу

Изображение:

Рис. 2.25 Программатор системы

Изображение:

Рис. 2.26. Схема подключения локальной системы

Изображение:

Рис. 2.27 Устройство набора цифрового кода

Изображение:

Рис. 2.28 Контроллер системы

Изображение:

Рис. 2.29. Схема подключения локальной системы

Изображение:

Рис. 2.30. Многозоновая цифровая система

Изображение:

Рис. 2.31 Центральный пульт управления

Изображение:

Рис. 2.32 Выходной модуль открывания дверей

Изображение:

Рис. 2.33 Модуль памяти

Изображение:

Рис. 2.34 Источник питания

Изображение:

Рис. 2.35 Управляющий модуль

Изображение:

Рис. 2.36 Модуль сигналов тревоги

Изображение:

Рис. 2.37 Считыватель бесконтактных карточек

Изображение:

Рис. 2.38 Контактный считыватель

Изображение:

Рис. 2.39 Устройство набора цифрового кода с дисплеем

Изображение:

Рис. 2.40 Клавиатурный считыватель

Изображение:

Рис. 2.41. Схема использования цифровой многозоновой системы

Изображение:

Рис.2.22. Электронный кодовый ключ

Изображение:

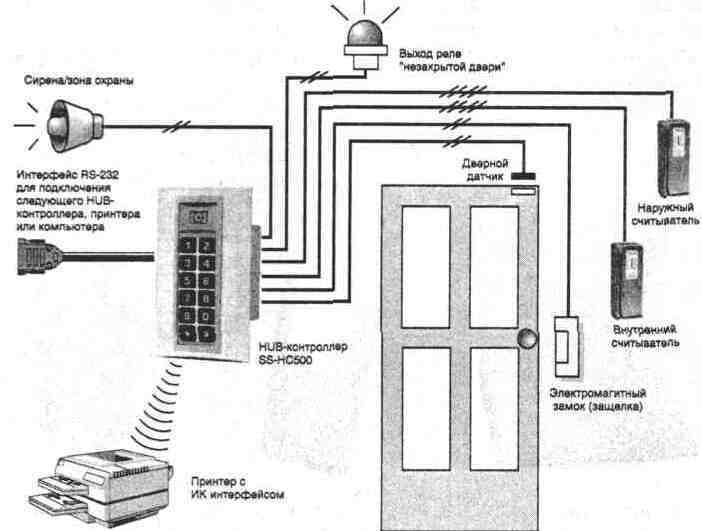

2. 2. 8. Системы ограничения доступа фирмы International Electronics Inc.

2. 2. 8. Системы ограничения доступа фирмы International Electronics Inc.

Фирма International Electronics Inc. (IEI) производит системы охраны и ограничения доступа на основе последних достижений науки и техники. Основным элементом этих систем является HUB-контроллер. Существует несколько разновидностей систем ограничения доступа, различающихся по своему назначению.

Рис. 2.42.

Состав оборудования автономной системы контролера доступа серии Door Card Self-Contained Access Control.

Рис. 2.43. Состав оборудования системы Command 8 Control Series

Устройства этой серии (рис. 2. 44) обладают всеми возможностями приведенных выше систем.

Однако, в отличии от них, функции управления этой системы сосредоточены в отдельном модуле, размещенном, как правило, вне досягаемости пользователей. Этот модуль и называют HUB-контроллером (рис. 2. 45).

Рис.2.44 Устройства ограничения доступа Secured S Series

Рис. 2/45 HUB- контроллер

Программирование системы осуществляется как непосредственно с клавиатуры HUB-контроллера, так и с персонального компьютера, обеспечивая, таким образом, возможность гибкого конфигурирования системы под конкретные условия использования. Существует также возможность дистанционного программирования контроллера при помощи модема.

Конфигурация системы, использующей HUB-контроллер, представлена на рис. 2. 46.

Рис. 2. 46. Конфигурация системы на основе HUB-контроллера

Особенности HUB-контроллера:

> вся управляющая электроника находится в отдельном блоке;

> обслуживает до 500 пользователей;

> работает с двумя считывателями;

> имеет часы реального времени;

> содержит буфер данных на 1000 событий;

> имеет И К выход для передачи информации на беспроводной принтер;

> имеет коммуникационный порт RS-232 (1200 бод) для связи с компьютером;

> реализует функцию «ввод кода под принуждением»;

> поддерживает 8 временных зон;

> может работать по расписанию для одной из 8 зон;

> поддерживает возможность работы в сети;

> имеет кнопку дистанционного управления замком;

> содержит программируемые по временному интервалу 4 выхода управления;

> предусмотрена возможность дистанционного управления с помощью модема.

Выходные реле блока управляют замком и включают звуковую или световую сигнализацию при взломе двери, при оставлении ее открытой и при попытке блокирования охраняемой зоны.

При монтаже расстояние от контроллера до считывателя или от контроллера до контроллера не должно превышать 30 м при двухпроводной линии, а при использовании экранированного кабеля - 150 м.

Основное реле контроллера коммутирует ток до 5 А, остальные - до 1 А при напряжении +24 В.

Фирма IEI производит весь спектр дополнительного оборудования для вышеперечисленных устройств (рис. 2. 47): программное обеспечение для Secured Series,

инфракрасный принтер, блок питания в корпусе или без него, магнитные или бесконтактные карты, электронные ключи и многое другое.

Рис. 2. 47. Дополнительные устройства фирмы IEI

Рис.2.44 Устройства ограничения доступа Secured S Series

Изображение:

Рис. 2.42. Состав оборудования автономной системы контролера доступа серии Door Card Self-Contained Access Control.

Изображение:

Рис. 2.43. Состав оборудования системы Command 8 Control Series

Изображение:

Рис. 2.45 HUB- контроллер

Изображение:

Рис. 2.46. Конфигурация системы на основе HUB-контроллера

Изображение:

Рис. 2.47. Дополнительные устройства фирмы IEI

Изображение:

2. 2. 9. Система идентификационных карточек Excel Photo ID.

2.2.9. Система идентификационных карточек Excel Photo ID

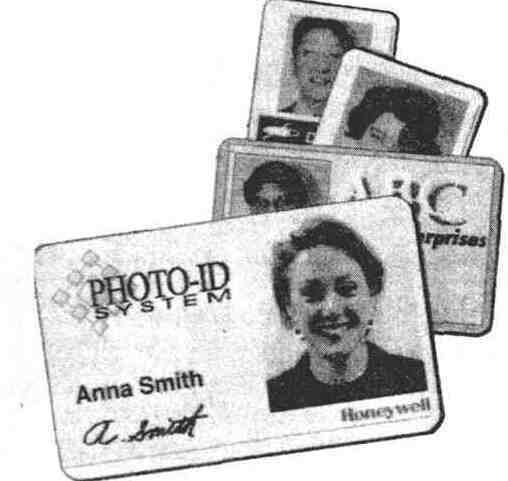

Система Excel Photo ID фирмы Honeywell Inc. (США) использует идентификационные карточки с фотографическими изображениями, обеспечивает их изготовление, обработку и хранение в удобной для использования базе данных. Особенности системы:

> проста в использовании и обучении;

> поддержка усовершенствованных цифровых технологий сканирования и сжатия изображений;

> соответствие стандарту качества.

Система Excel Photo ID

позволяет получить цветные идентификационные карточки с фотографиями (рис. 2. 48) и хранить изображения в графической базе данных. Она может производить поиск необходимых данных, обновлять информацию, заново печатать карточки, формировать отчеты и отслеживать изменения информации о персонале. Система проста в обслуживании. Даже начинающий пользователь компьютера уже через несколько минут работы может научиться самостоятельно изготавливать высококачественные идентификационные карточки. Изображения и подписи подвергаются сжатию с использованием улучшенных алгоритмов и хранятся вместе с информацией о владельце карточки.

Рис. 2. 48. Удостоверение с фотографией, изготовленное с помощью системы Excel Photo ID

Система создана по принципу открытых систем, она совместима с несколькими промышленными стандартами и имеет соответствующие интерфейсы, что обеспечивает более широкий выбор аппаратных средств и оправдывает вложенные в нее средства при постоянном развитии техники. Она совместима с большинством моделей плат обработки изображений и принтеров, а также поддерживает карточки любых форматов, обеспечивает связь по сети между компьютером главной рабочей станции обработки изображений и рабочими местами просмотра изображений.

База данных настраивается на конкретного потребителя. По желанию можно добавлять или удалять поля записей и изменять стандартное размещение информации на экране, что позволяет сделать базу данных по-настоящему индивидуальной. Благодаря использованию оболочки Windows, сбор и обновление информации о сотрудниках производится быстро и легко. Внешний вид идентификационных карточек и размер изображения можно изменить по желанию пользователя.

Система позволяет перемещать базу данных Excel Photo ID в другую компьютерную систему в стандартном формате ASCII, что дает возможность использовать эту информацию для всей организации или предприятия. Она имеет встроенную интерактивную подсказку (Help), что уменьшает расходы на обучение персонала.

Система позволяет контролировать возможность просмотра и изменения базы данных при помощи процедуры регистрации пользователя на каждом компьютере системы. Каждому пользователю присваивается идентификатор и пароль, благодаря которым он получает индивидуальные права доступа.

Система Excel Photo ID поддерживает сети промышленных стандартов:

локальную сеть Ethernet и сетевой протокол TCP/IP. Это наиболее распространенные сетевые стандарты, благодаря поддержке которых система Excel Photo ID может подключаться к существующим локальным и глобальным информационным сетям. Предусмотрена возможность пакетной печати.

Системы Excel Photo ID могут быть объединены через локальную или глобальную информационную сеть с системой ограничения доступа и охраны Honeywell, Excel Security Manager (XSM R515). Изображения, полученные в системе Excel Photo ID, могут просматриваться на рабочих местах операторов XSM.

Система предоставляет стандартные формы отчетов: список сотрудников, включая фотографии; статус изменения карточек; операции в системе; статус базы данных. Имеется возможность создавать свои собственные отчеты, используя информацию о владельцах карточек, изображения, информацию о действиях операторов и конфигурации системы.

Предусмотрено множество различных способов для легкого и быстрого поиска в базе данных конкретного владельца карточки. Поиск может производиться с использованием полей ключей, по имени и фамилии владельца карточки из списка или путем просмотра ряда уменьшенных изображений.

Система Excel Photo ID поддерживает практически неограниченное количество рабочих мест, принтеров, вариантов оформления карточек, размеров карточек, полей записей базы данных, отчетов. Она обеспечивает возможность использования устройств обработки изображений, обладающих наилучшим разрешением, за счет поддержки интерфейса управления средствами мультимедиа (MCI) системы Windows и интерфейса Twain.

Высококачественные изображения, как правило, при хранении занимают большой объем дискового пространства. За счет использования улучшенного метода сжатия изображения и формата FIF с регулируемым коэффициентом сжатия, система Excel Photo ID позволяет максимально использовать имеющееся пространство на диске. Сжатие может выполняться несколькими путями: по запросу, автоматически во время захвата изображения, в назначенное время, при отсутствии обращений в течение определенного времени.

2.2.1. Автономная электронная система ограничения доступа "Полонез".

2.2.1. Автономная электронная система ограничения доступа «Полонез»

Система ограничения доступа «Полонез» основана на применении высоконадежных идентификационных карточек памяти типа Touch Memory, используемых в качестве карточек пользователей, а также в качестве мастер-карт программирования электронных замков. Применение технологии Touch Memory обеспечивает высокий уровень секретности (248 комбинаций кода), что делает практически невозможным подбор кода идентификатора, а неповторимость кода каждого идентификатора-ключа или карточки гарантируется производителем - фирмой Dallas Semiconductor (США).

Электронная карточка Touch Memory это:

> миниатюрное электронное устройство производства американской фирмы Dallas Semiconductor, содержащее микросхему памяти, размещенную в корпусе, надежно защищающем ее от воздействий внешней среды (рис. 2.8);

Рис. 2.8. Карточка Touch Memory.

> 48-разрядный уникальный код, записанный на кремниевый кристалл ла зерным методом и различные объемы постоянной и оперативной памяти;

> энергонезависимый таймер;

> персональный идентификатор, который используется для разграничения доступа через электронную проходную в помещения, а также к персональным компьютерам локальной вычислительной сети. Функциональные возможности системы «Полонез» следующие:

> поддержание дверей в запертом состоянии;

> автоматический контроль состояния дверей (звуковой сигнал, если дверь открыта);

> дистанционное отпирание дверей с рабочих мест;

> переключение в режим свободного доступа в помещения в экстренных случаях;

> аварийное открывание дверей механическими ключами.

Зарегистрированными считаются идентификационные карточки или ключи, коды которых занесены в память блока электроники и дают право на проход в определенное помещение. В энергонезависимую память системы может быть занесено до 250 кодов карточек или ключей пользователей. В случае потери карточки нет необходимости менять замок. Код утерянной карточки навсегда удаляется из памяти системы.

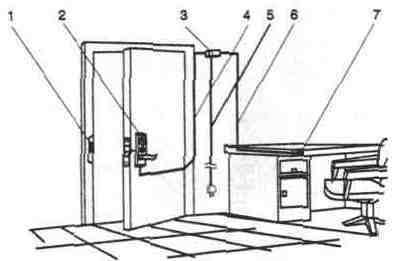

Система подает звуковой сигнал при отпирании замка и напоминает пользователям о необходимости закрыть за собой дверь. Сигнал тревоги подается, если дверь была вскрыта несанкционированно. Выносная кнопка управления замком позволяет дистанционно отпирать дверь. Замок оснащен системой аварийного отпирания механическим ключом на случай перебоев в сети питания и может использоваться как надежный механический замок-защелка. Состав электронной системы ограничения доступа "Полонез" показан на рис. 2.9.

Система "Полонез"

обеспечивает свободный доступ в помещения в часы приема посетителей. Предусмотрена возможность расширения системы путем использования программно-аппаратного комплекса "Полонез"

для централизованного

Рис. 2.9 Состав системы «Полонез»: 1 - планка запорная косячная; 2 - электромеханический замок: 3 - блок электроники; 4 - кабель соединительный; 5 - шнур сетевой; 6 - кабель кнопки дистанционного управления; 7 - кнопка дистанционного управления замком

ведения списков пользователей системы, учета их персональных идентификаторов, назначения прав по доступу на компьютере с последующим переносом этих данных в память электроники системы.

Процесс занесения новых кодов карточек пользователей в память системы полностью автоматизирован. В системе, помимо пользовательских карточек, имеется специальная карточка, используемая для программирования функций системы и кодов пользователей, именуемая мастер-картой. Прикосновением этой мастер-карты и новой карточки к считывателю замка можно зарегистрировать эту карточку пользователя.

> автоматическое отпирание замков владельцами зарегистрированных электронных карточек;

> разграничение доступа в помещения по времени;

> автоматизированное тестирование и ведение протокола функционирования системы;

> функционирование в режиме электронной проходной;

> автоматическое ведение и анализ журналов:

Проходов пользователей с указанием даты и времени прохода;

Попыток несанкционированных действий пользователей с указанием даты и времени нарушений;

Работы операторов и администраторов системы.

Автоматизированная система управления доступом в помещения «Менуэт» в качестве электронных ключей пользователей использует электронные идентификаторы Touch Memory.

В энергонезависимую память каждого блока электроники системы может быть занесено до 740 кодов карточек пользователей. Каждый код уникален!

Рис. 2. 10. Идентификаторы Touch Memory

Карточка Touch Memory

содержит 248 комбинаций кода, что делает практически невозможным его подбор. Карточка обладает высокой механической прочностью, стойкостью к электромагнитному воздействию и служит более 10 лет. Она обеспечивает мгновенное считывание информации путем легкого касания считывателя. Одна идентификационная карточка избавляет от необходимости ношения связки ключей, так как может открывать несколько дверей. Миниатюрные размеры устройства позволяют оформить персональные идентификаторы в виде брелоков и карточек (рис. 2. 10), похожих на кредитные или таксофонные. Код утерянной карточки навсегда удаляется из памяти системы. Замки оснащены системой аварийного отпирания механическим ключом.

Основные технические характеристики сетевого комплекса «Менуэт»:

Количество обслуживаемых дверей (с возможностью

расширения), шт. ....................................................................... 1 - 128

Количество пользователей на один электронный замок, чел............ 1 -740

Общее число пользователей системы, чел. .................................... 1 -2500

Дальность передачи данных по сети замков, м.............................. 1 - 1200

Время отпирания замка, с.................................................................. 0, 3

Время разрешенного прохода

(с момента касания картой), с............................................. регулируемое

Потребляемая мощность одного дверного комплекта

в режиме ожидания, Вт..................................................................... 0, 8

Максимальная потребляемая мощность одного дверного

комплекта, Вт................................................................................... 2, 5

Напряжение питания:

переменного тока, В.................................................................... 220

постоянного тока, В.................................................................... 12

Рис. 2. 11. Состав комплекса «Менуэт»:

1 - сетевая карта; 2 - накладка косячная; 3 - электромеханический замок с датчиком положения двери и двумя считывателями электронных карточек; 4 - кабель соединительный; 5 - кабель питания;

6 - кнопка дистанционного управления замком; 7 - кабель канала передачи данных; 8 - контроллер замка; 9 - плата адаптера; 10 - считыватель кода электронных карточек

Для функционирования комплекса необходим IBM-совместимый компьютер с процессором не ниже i80386 и тактовой частотой более 33 МГц, оперативной памятью не менее 4 Мбайт и свободным дисковым пространством не менее 5 Мбайт, оснащенный манипулятором «мышь», имеющий два свободных слота расширения шины ISA для установки сетевой карты и карты адаптера, а также монитор VGA с видеокартой. Состав комплекса «Менуэт» и размещение его элементов представлены на рис. 2. 11.

Комплекс "Менуэт" работает следующим образом. После установки комплекса производится регистрация пользователей на рабочем месте администратора безопасности, т.е. вводится фамилия пользователя, регистрируется его личный идентификатор и производится назначение полномочий по доступу в помещения.

Для каждого пользователя назначаются двери, проход в которые разрешен, и определяется регламент посещения помещений. Затем компьютер автоматически загружает сформированную матрицу доступа в энергонезависимую память контроллера каждого замка. С этого момента решение о допуске в помещение принимает контроллер замка.

Процесс распознавания идентификатора заключается в считывании его уникального номера, сравнении со списком идентификаторов, разрешенных к проходу, проверки расписания прохода и сравнении с текущим временем. Если

доступ в это помещение разрешен и пользователь пришел в разрешенное время, звучит специальный тональный звуковой сигнал и замок отпирается. В противном случае, контроллер подает звуковой сигнал «Проход запрещен».

Во всех случаях контроллер системы производит запись о происшедших событиях в энергонезависимую память (ведет собственный протокол событий). При этом производится запись даты, времени прохода и попытки несанкционированного прохода. Протоколируются случаи, когда дверь была оставлена незакрытой и команды, переданные с компьютера.

Администратор имеет возможность управления комплексом с компьютера. Он может отпирать замки, временно или постоянно; блокировать или разблокировать замки; подавать команды по изменению режима работы замков; выполнять тестирование системы и контроллеров замков.

Комплекс позволяет считывать протоколы событий контроллеров замков. При этом протокол копируется из контроллера замка на жесткий диск компьютера и содержимое памяти контроллера обнуляется. На основе анализа протоколов работы замков производится учет посещаемости, рабочего времени, выявляются лица, попытавшиеся зайти в помещения, допуск в которые для них запрещен.

Под системой ограничения доступа в помещения понимают комплекс мер по инсталляции той или иной системы для ограничения прохода нежелательных лиц на подконтрольную территорию. Для понимания принятия решения в выборе той или иной системы сначала нужно определиться, с помощью каких идентификаторов (считывателей), мы собираемся ограничивать доступ.

Системы контроля и ограничения доступа.

Ключ идентификатор.

Ключ Touch Memory один из самых распространенных идентификаторов на сегодняшний день в России. Особенно часто используется в системах многоквартирных домофонов для ограничения доступа в жилые помещения. Хотя такой ключ морально устарел его продолжают использовать во многих системах СКД. На смену КТМ пришел наиболее современный идентификатор. Карта EM-marine (HID) для бесконтактной идентификации

Карта EM-Marine (HID).

Все более популярным идентификатором на сегодняшний момент становится карта Em-marine (HID). На смену (таблеткам КТМ) пришли карточки бесконтактной идентификации, хотя многие их них работают по старым протоколам передачи информации, их все больше начинают использовать в качестве идентификатора. С приходом бесконтактных идентификаторов у производителей канула в лету необходимость создавать свои считыватели под определенный размер ключа. Вместе новыми возможностями, появилось огромное количество стильных считывателей которые подойдут для самого изысканного офиса и интерьера. Также с приходом карточек появились новые возможности по интеграции в различных системах СКУД, СКД, электронных очередей, автоматических парковок оборудованных карта приемниками.

Радиобрелки.

![]()

Радиобрелки нашли свое применение не только для автомобильных сигнализаций, их также успешно применяют в системах ограничения доступа в качестве беспроводных систем дальней идентификации. Особенно часто их применяют в качестве ключей для распашных и откатных и других автоматических ворот, в системах автономных парковок, шлагбаумов. С недавнего времени их стали успешно применять в качестве ключей для замков невидимок которые становятся все популярнее среди наших граждан. (подобрать замок невидимку можно в соответствующем разделе нашего сайта).

Биометрические идентификаторы.

Данные системы ограничения доступа осуществляют идентификацию по отпечаткам пальцев, или сетчатки глаза. Конечно данное оборудование можно считать продвинутым, хотя используют такие гаджеты уже давно. Биометрические идентификаторы применяют не только на военных и особо охраняемых объектах, но в офисах, банках, где борьба с утечкой конфиденциальной информацией является приоритетной задачей. Более того использование биометрических систем значительно прибавит вес в глазах потенциальных партнеров и клиентов вашего заведения.

Кодовые панели.

Кодонаборной системой ограничения доступа можно назвать такой считыватель в котором идентификация происходит после набора кода в прибор. Очень широкое применение таких идентификаторов произошло еще в 80-90 годах прошлого века когда входя в каждый подъезд, можно было обнаружить такие панели. На данный момент это самая примитивная система ограничения доступа, хотя для не значимых объектов вполне применима. Практичность таких систем можно увеличить при помощи комбинированных систем о которых речь пойдет дальше.

Системы видео идентификации и видеодомофонии.

К таким системам можно отнести любые видеодомофоны, а также системы автоматического распознавания личности в системах видеонаблюдения. Идентификация в данных системах происходит при помощи визуального распознавания личности. Основным идентификатором для видеодомофонов служит вызывная панель в которую встроена видеокамера. Современные системы видео идентификации включают целый ряд сложных решений, одним из таких примеров может послужить система распознавания личности из массы людей. Используют такие системы для поимки особо опасных преступников, террористов. Достаточно ввести фотографию в программу системы и она определит человека как только он появится в поле зрения идентификатора. Хотя такая система и может быть применена для идентификации сотрудников банка офиса предприятия и т.д. на наш взгляд использовать её для подобных вещей не целесообразно, так как стоят такие системы целые состояния.

Комбинированные системы идентификации.

Главным образом комбинированные системы ограничения доступа подразумевают под собой наличие нескольких модулей (идентификаторов, считывателей, вызывных панелей)интегрированных в одну систему идентификации) наиболее яркими примерами таких систем могут послужить схемы сопряжения видеодомофонов и считывателей карт EM-marine, модули кодонаборных панелей в сочетании с биометрической системой, совмещенные системы учета рабочего времени с системами ограничения доступа.

Итак о достоинстве основных идентификаторов вам теперь понятно, и пора определиться с исполнительными элементами в системах контроля (ограничения) доступа.

Исполнительные элементы.

Исполнительными элементами в системах контроля доступа называют приборы, при помощи которых происходит сам контроль доступа. К таким приборам следует отнести различные типы электромеханических и магнитных замков, шлагбаумы, турникеты, триподы.

Если вы столкнулись с необходимостью установить систему доступа в помещение и теряетесь в бесконечном списке комплектующих, читайте эту статью, и вы узнаете, как подобрать оборудование для простой системы контроля и управления доступом (СКУД). Речь в статье пойдет о распространенном запросе «хочу, чтобы дверь открывалась по карточке». Для чего это нужно, все понимают: удобно, надежно и относительно безопасно. Начнем с замка - одного из двух основных устройств системы контроля доступа, отвечающих за безопасность.

Какой замок выбрать?

Выбор замка зависит от конструкции двери и степени защищенности от проникновения, которую вы хотите обеспечить. Замки существуют 1) электромагнитные, 2) электромеханические и 3) электрозащелки, 4) соленоидные и 5) моторные - список отсортирован по степени взломостойкости. Примерно в той же последовательности растет сложность установки замка. Цены на первые четыре вида замков сильно варьируют, а вот моторные замки дешевыми быть не могут.

Электромагнитный замок

Соединяем компоненты системы доступа

Для соединения компонентов системы контроля доступа потребуется кабель. Количество жил определяется схемой подключения, как правило, нужен или . Если замок устанавливается на дверь, как например электромеханический или соленоидный, то для механической защиты кабеля используется . Кабель с моножилой («витая пара» или силовой) в таком случае не подойдет - такой кабель не предназначен для частого изгибания.

Решение готово

Чтобы собрать простую систему контроля доступа вам потребуются: замок, карты доступа или ключи и считыватель, контроллер, кнопка выхода и источник питания. Замки бывают нормально-открытые и нормально-закрытые; выбор конкретной модели зависит от конструкции двери и требований к взломостойкости. Считыватель должен подходить для выбранного типа карт или ключей. Самый устойчивый к попыткам обмана системы - считыватель Mifare , работающий в защищенном режиме. Что касается контроллера, любой автономный контроллер доступа обеспечит необходимый минимум функций. Учет рабочего времени и расписания доступа обеспечивают сетевые контроллеры. Верх эволюции кнопок выхода - это бесконтактная кнопка выхода с подсветкой, но вполне подойдет любая другая попроще. Источник питания должен выдавать достаточный ток. Для замка лучше использовать отдельный источник, чтобы усилить стойкость системы ко взлому. Сигнальный 8-жильный кабель подойдет для соединения компонентов системы, но для подключения электромеханических и моторных замков лучше взять отдельный кабель сечением побольше.

Пользуясь этим руководством, вы без труда соберете систему контроля доступа, отвечающую вашим требованиям даже в мелочах. Чтобы сэкономить ваше время, мы подобрали наиболее часто запрашиваемые варианты комплектации в готовых решениях.